Funcționalitate

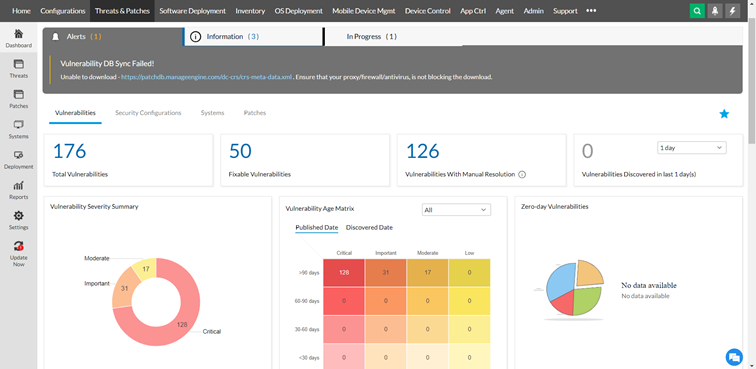

Scanare cuprinzătoare, evaluarea vulnerabilității pe baza bazelor de date Common Vulnerabilities and Exposure (CVE) și eliminarea lacunelor de securitate în toate punctele terminale ale infrastructurii IT moderne.

Tablourile de bord configurabile pot fi principala sursă de informații pentru administratorii de sistem. În timp real, acestea vor indica un posibil pericol sau vor permite luarea de măsuri imediate. Acest lucru va asigura o siguranță sporită a echipamentelor terminale în infrastructură.

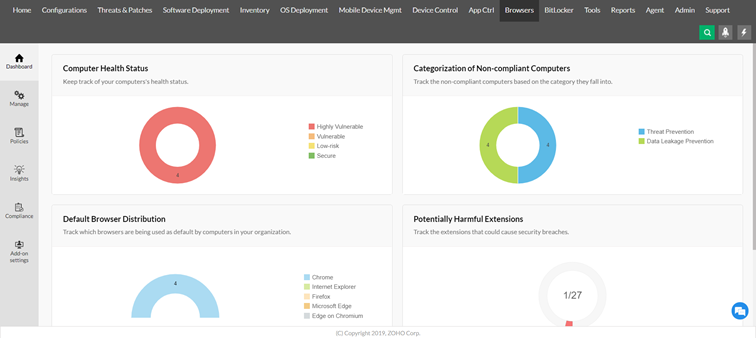

Monitorizarea și gestionarea browserelor web instalate pe stațiile de lucru, servere etc.

Mulțumită:

- controlului pluginurilor de browser utilizate,

- filtrării site-urilor web vizitate,

- descarcărcării securizate a fişierelor,

- gestionării setărilor browserului,

- standardizării browserelor de aplicaţii web,

- rapoartelor de conformitate cu configurația standard a corporației

- și multe altele.

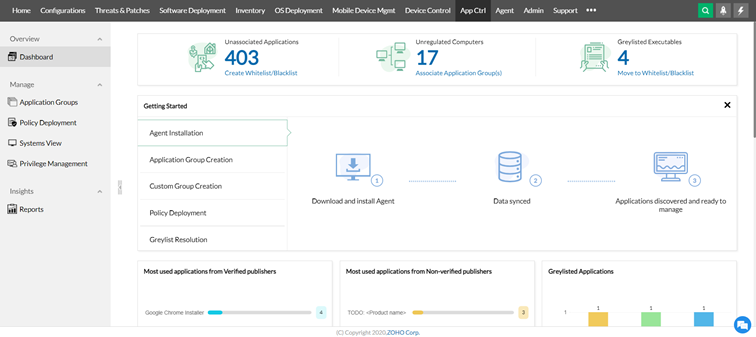

Controlul aplicațiilor instalate de utilizatori prin intermediul listelor albe și negre de software dedicate unor grupuri de calculatoare selectate.

Crearea unei liste de aplicații interzise și nesigure din punct de vedere comercial, permite blocarea avansată a fișierelor EXE, COM și CMD în funcție de nume, precum și de hașurile fișierelor.

Protejați-vă împotriva accesului neautorizat la datele sensibile ale unei organizații prin inspectarea și auditarea tuturor porturilor de expansiune, precum și a dispozitivelor conectate la aceste porturi.

Controlul accesului la fișiere vă permite să creați politici de acces, cum ar fi modul de citire a directoarelor. Funcția file shadowing vă permite să controlați fișierele copiate de la stațiile de lucru la un dispozitiv mobil, precum și arhivarea automată a fișierelor copiate în partajările de rețea.

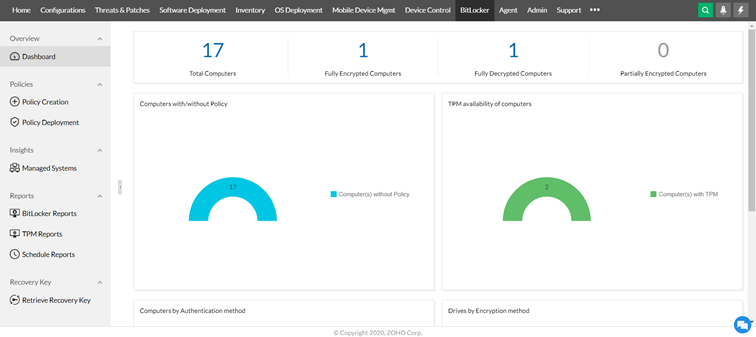

Gestionați, monitorizați și auditați computerele criptate BitLocker și verificați starea modulului de platformă de încredere (Trusted Platform Module - TPM).

Managementul centralizat vă permite să controlați setările criptate ale unității BitLocker și setările Trusted Platfor Module de la o singură consolă pentru toate punctele terminale din organizația dvs. Generarea cheii de recuperare de tip RKG(recovery key generation) și lucrările de întreținere pot fi automatizate pentru a îmbunătăți administrarea și securitatea dispozitivelor finale a căror stocare este criptată cu BitLocker.

ro

ro